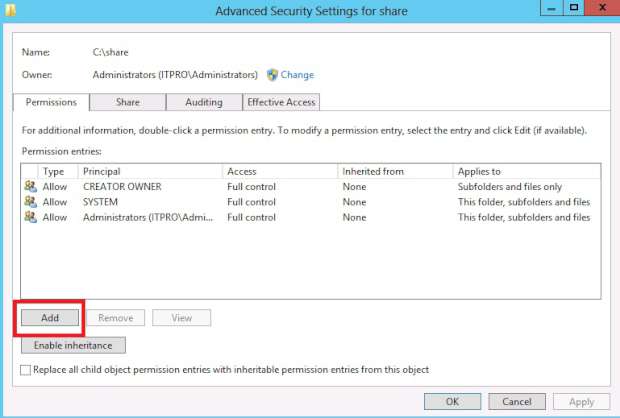

Permisos del sistema de archivos mejor ruta lista de control de acceso android, android, texto, silueta, control de acceso png | PNGWing

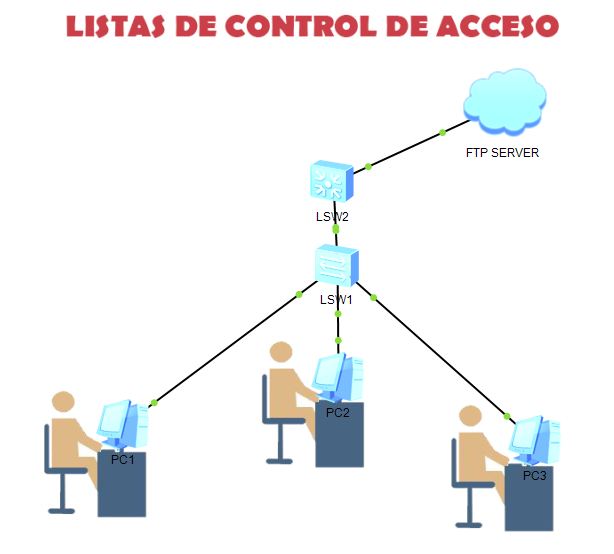

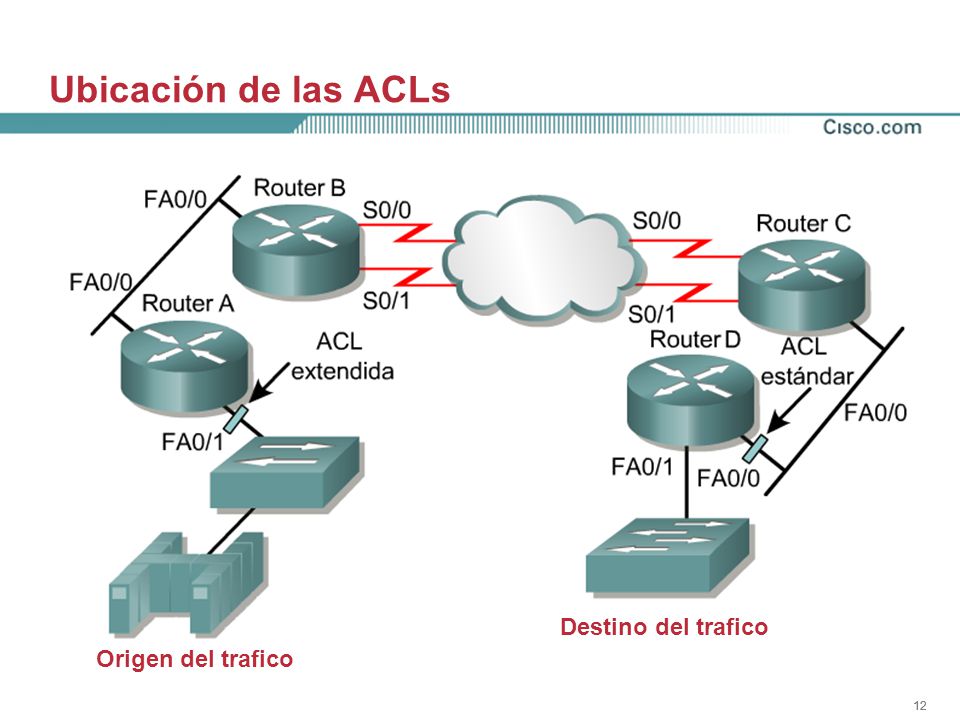

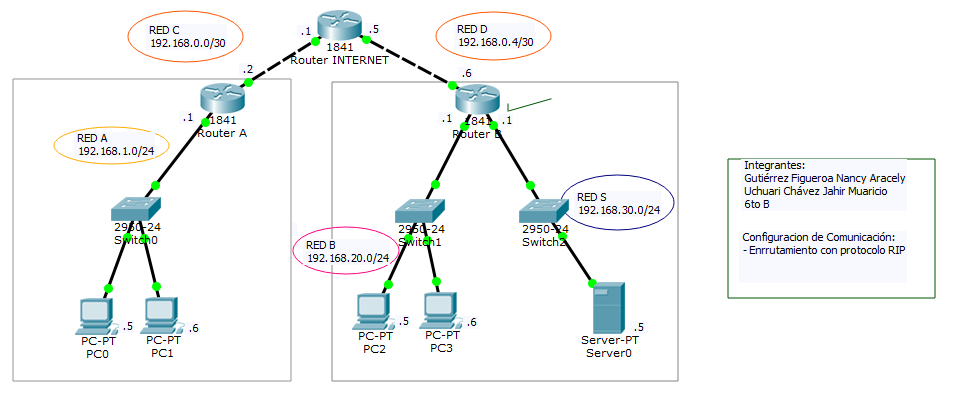

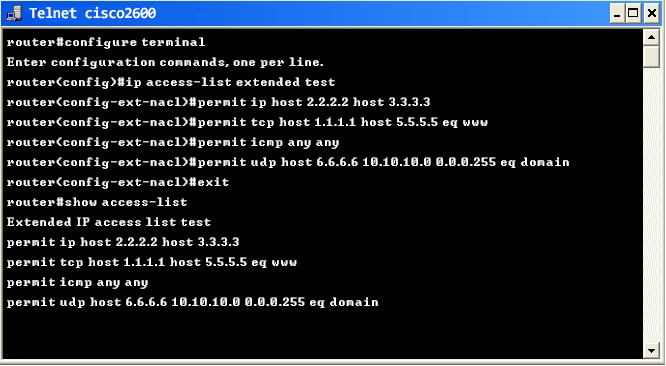

PDF) Practica de laboratorio 5 5 1 Listas de control de acceso basicas | Ehumir Santa Cruz - Academia.edu

Lista de control de acceso ACL | Definición de lista de control de acceso (ACL) - ManageEngine Network Configuration Manager